Module de validation du nettoyage CLEEN

CLEEN a été conçu par des experts qui ont relevé les défis du contrôle de la contamination, de la conformité et de la fabrication pharmaceutique, en intégrant une expérience du monde réel dans chaque fonctionnalité.

Adopter la pharma 4.0

Pourquoi la numérisation des opérations doit être la priorité absolue des fabricants pharmaceutiques et biopharmaceutiques.

Cet e-book gratuit présente les changements fondamentaux associés à l’adoption de Pharma 4.0 et la manière dont ils peuvent permettre aux entreprises d’améliorer leur efficacité, leur agilité et de maintenir la qualité de leurs produits tout en stimulant leur rentabilité.

Moderniser la validation du nettoyage grâce à une automatisation intelligente

Ajouter ici une description et un sous-titre SEO

Garantir la conformité des validations

Recevez des conseils sur la plateforme pour concevoir des validations de nettoyage basées sur des réglementations mises à jour en permanence. Calculez automatiquement les limites de report et les classements de produits les plus défavorables, et tirez parti des verrouillages de conformité automatisés pour les CHT/DHT.

Accélérer la re-validation

Exploitez les données historiques pour calculer les limites de report et créez des protocoles en quelques minutes en intégrant des données provenant de sources multiples, ce qui peut accélérer le lancement de nouveaux produits. Recevez des alertes dynamiques pour les revalidations nécessaires, avec des documents générés automatiquement pour examen.

Simplifier la préparation des audits

Générez automatiquement les rapports de validation et stockez toutes les informations nécessaires dans le portail d'audit intégré pour un accès immédiat qui permet une préparation continue à l'audit avec une charge administrative minimale.

Principales fonctionnalités

Garantir la précision des calculs des limites de résidus basées sur la méthode HBEL

Les limites d’exposition basées sur la santé (HBEL) sont des seuils scientifiquement définis qui établissent le transfert maximal acceptable de résidus pharmaceutiques sur du matériel de fabrication partagé.

- Calculez automatiquement les limites de résidus sans danger à l’aide des données HBEL pour garantir la conformité MACO (transfert maximal autorisé) en situation de pire des cas.

- CLEEN prend en charge la validation du nettoyage basée sur les risques dans l’industrie pharmaceutique, conformément aux attentes de la FDA et de l’ICH.

Évaluation des risques liés à l’introduction d’un nouveau médicament

Évaluez les implications de l’intégration de nouveaux médicaments dans les lignes de production actuelles. Déterminez instantanément les seuils de report, les niveaux de risque et les pires scénarios. La matrice des risques de CLEEN prend en charge la validation du nettoyage, garantit la conformité réglementaire et améliore l’efficacité opérationnelle.

- Analyse instantanée de l’impact pour évaluer les risques de contamination croisée dans les installations partagées.

- Validation des méthodes analytiques, notamment autour de la limite de détection (LOD).

- Anticipation des risques futurs et mise à jour des paramètres de validation du nettoyage.

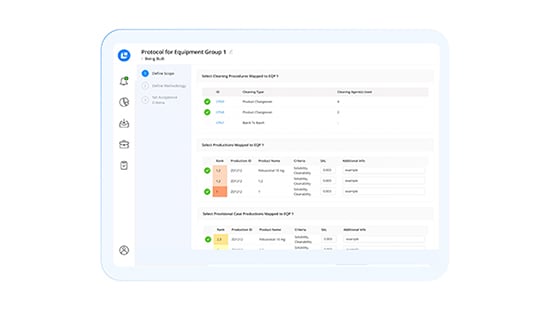

Générez automatiquement des protocoles de validation de nettoyage standardisés et conformes

- Génère automatiquement des protocoles à l’aide d’évaluations des risques intégrées, de données HBEL et de profils de résidus historiques.

- Prend en charge le calcul des limites de transfert pour les principes actifs, les détergents, les microbiens et les nitrosamines.

- Permet de créer un protocole en un clic en agrégeant les évaluations des risques, les méthodes analytiques et les données de toxicité.

- Fournit des alertes en temps réel lorsque de nouvelles validations sont requises, garantissant ainsi la continuité de la conformité.

Intégrez les données sur les résidus du LIMS pour générer des rapports

- Importe les résultats des résidus du LIMS directement dans la plateforme de validation.

- Génère des rapports complets à l’aide de modèles préconfigurés.

- Prend en charge la génération automatisée de protocoles, le calcul des limites de résidus et le suivi de la validation en temps réel.

Suivez l’état de la validation en temps réel pour tous les équipements

- Suivi en temps réel de l’état de validation de tous les équipements.

- Fait visuellement la distinction entre les validations terminées, en cours et en attente.

- S’intègre aux outils de planification pour gérer plusieurs études simultanément.

- Prend en charge les rapports personnalisables pour la FDA.

Tirez parti du portail d’audit pendant les inspections

- Accès immédiat aux rapports de validation, aux SOP, aux protocoles et aux documents justificatifs.

- Journaux signés numériquement et conformes à la partie 11 pour la traçabilité et l’alignement réglementaire.

- Piste d’audit complète des modifications, des validations et des actions des opérateurs.

- Permet aux auditeurs externes d’accéder en toute sécurité aux données pertinentes sans exposer d’autres systèmes.

- Inspections réglementaires : consultez les rapports spécifiques aux produits pour obtenir une vue à 360° des performances de nettoyage.

Foire aux questions

Une infrastructure cloud conforme et flexible

CLEEN automatise les calculs MACO, l’évaluation des limites de résidus et les rapports standardisés pour s’aligner sur les normes de validation du nettoyage de la FDA, de l’EMA et de l’ICH. Sa documentation prête à l’emploi vous permet d’être toujours prêt pour les inspections.

Oui. CLEEN est conçu pour s’intégrer parfaitement à vos systèmes de gestion de la qualité, systèmes de gestion des informations de laboratoire et ERP actuels, éliminant ainsi les silos de données et garantissant un écosystème de validation connecté.

La plateforme CLEEN offre une automatisation de bout en bout, un suivi en temps réel et des flux de travail configurables conçus spécifiquement pour l’industrie pharmaceutique. Elle est conçue avec comme objectif la préparation aux audits et l’harmonisation réglementaire : pas de solutions génériques ici.

Absolument. CLEEN est entièrement conforme à la norme 21 CFR Part 11, offrant des pistes d’audit sécurisées, des signatures électroniques, un contrôle d’accès basé sur les rôles et un cryptage des données pour répondre à toutes les exigences mondiales en matière d’intégrité des données.

La plateforme CLEEN vous permet d’évaluer les risques en fonction de la toxicité du produit, de sa solubilité, de la taille des lots, etc., ce qui aide à éviter la contamination croisée. Elle calcule automatiquement les pires scénarios et prend en charge les cadres de validation du nettoyage de l’ICH et de l’APIC.

En général, les clients réduisent leur validation manuelle de jusqu’à 60 %, accélèrent la préparation des audits de 80 % et réduisent considérablement les risques de conformité. CLEEN permet également de réduire les coûts en simplifiant la documentation et en réduisant les retouches.

Le temps de mise en œuvre dépend de la taille de votre site et des intégrations de systèmes. La plupart des clients sont pleinement opérationnels dans un délai de 4 à 8 semaines, avec l’assistance de nos équipes dédiées à l’intégration et à la validation.

Oui. CLEEN est une plateforme sécurisée, basée sur le cloud, accessible de n’importe où, qui permet une collaboration en temps réel entre les équipes internationales tout en maintenant la conformité réglementaire.

Oui. CLEEN comprend une intégration pratique, des sessions de formation en direct, une documentation détaillée et un support client 24h/24 pour que votre équipe soit opérationnelle rapidement et en toute confiance.

Absolument. Vous pouvez demander une démonstration personnalisée adaptée aux besoins de votre site. Nous vous montrerons comment CLEEN s’intègre dans vos flux de travail existants et dans votre stratégie réglementaire.